Вы используете устаревший браузер. Этот и другие сайты могут отображаться в нем неправильно.

Необходимо обновить браузер или попробовать использовать другой.

Необходимо обновить браузер или попробовать использовать другой.

Мобильный пентест

Статья Установка Ubuntu в связке с Metasploit [TERMUX]

Фев 18

- 8 455

- 6

Доброго времени суток, обитатели Codeby. Думаю не у каждого есть возможность иметь при себе ноутбук с хакерским арсеналом или же NetHunter, но на помощь к нам приходит Termux. Не буду тянуть кота за хвост. Как вы поняли из названия темы сегодня мы установим Ubuntu в связке с Metasploit.

Скачиваем скрипт.

Переходим в папку

Выдаем права на запись

И запускаем, остальное он сделает за нас.

После успешной установки, нам нужно лишь выполнить команду

Наш Ubuntu запущен.

Переходим к 2 части. После того как мы установили и запустили Ubuntu, входим в него.

Устанавливаем Curl

Теперь нам нужно скачать сам Metasploit командой

Скачиваем скрипт.

git clone https://github.com/RolllyCode/codebynetПереходим в папку

cd codebynetВыдаем права на запись

chmod +x ubunt.shИ запускаем, остальное он сделает за нас.

./ubunt.shПосле успешной установки, нам нужно лишь выполнить команду

./start.shНаш Ubuntu запущен.

Переходим к 2 части. После того как мы установили и запустили Ubuntu, входим в него.

Устанавливаем Curl

apt-get install curlТеперь нам нужно скачать сам Metasploit командой

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall &&...Статья Атака на Android

Янв 05

- 8 168

- 13

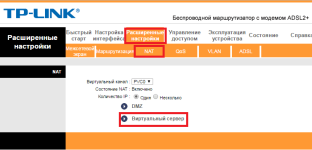

Перед атакой вам необходимо настроить проброс портов на своем маршрутизаторе, чтобы полезная нагрузка могла подключиться к машине с Metasploit Лучшим вариантом было подключиться к Интернету напрямую с белым IP адресом, но это слишком затратно. Настройка переадресации портов не так уж и сложна, но проверить её работоспособность может быть немного сложнее. Жалко только что данный подход нельзя использовать при работе через 3G модем, потому как ему изначально присваивается серый IP адрес и конечно же доступа к маршрутизатору провайдера для настройки проброса портов у вас нет.

В нашем случае ноутбук с установленным Metasploit-Framework имеет IP-адрес 192.168.1.102. Выберем порт 4444 в качестве рабочего порта для нашей полезной нагрузки, чтобы избежать путаницы. Я буду показывать пример на модеме TP-LINK, ваш маршрутизатор или модем конечно же может иметь другую Web-морду.

Теперь осталось создать троян:

#msfvenom -p...

В нашем случае ноутбук с установленным Metasploit-Framework имеет IP-адрес 192.168.1.102. Выберем порт 4444 в качестве рабочего порта для нашей полезной нагрузки, чтобы избежать путаницы. Я буду показывать пример на модеме TP-LINK, ваш маршрутизатор или модем конечно же может иметь другую Web-морду.

Теперь осталось создать троян:

#msfvenom -p...

Статья Android + Termux - карманный друг хакера.

Ноя 07

- 299 034

- 52

Для КОНКУРСА

И так всем привет коллеги. Решил составить не большую конкуренцию конкурсантам , что бы было интереснее им бороться) Никого не хочу обидеть но новых векторов и подходов атаки пока так никто не описал, все имхо просто расписали паблик инфу прошлых лет в новом виденье , которую скоро будут преподавать в младших классах школы. Но это сугубо мое мнение - оно может быть совершенно ошибочным , и соглашаться с ним или оспаривать совсем не обязательно.

Предисловие

Все мы знаем друзья что время не стоит на месте, так же не стоят на месте и возможности наших портативных устройств,телефонов , гаджетов и т.д. Все что новое придумает человек - тем или иным способом рано или поздно будет использовано против него же самого. О чем это я ? Да о том что все новые технология - это полигон как и для добрых...

И так всем привет коллеги. Решил составить не большую конкуренцию конкурсантам , что бы было интереснее им бороться) Никого не хочу обидеть но новых векторов и подходов атаки пока так никто не описал, все имхо просто расписали паблик инфу прошлых лет в новом виденье , которую скоро будут преподавать в младших классах школы. Но это сугубо мое мнение - оно может быть совершенно ошибочным , и соглашаться с ним или оспаривать совсем не обязательно.

Предисловие

Все мы знаем друзья что время не стоит на месте, так же не стоят на месте и возможности наших портативных устройств,телефонов , гаджетов и т.д. Все что новое придумает человек - тем или иным способом рано или поздно будет использовано против него же самого. О чем это я ? Да о том что все новые технология - это полигон как и для добрых...

Статья Как установить DEBIAN на Android

Окт 30

- 20 312

- 20

Добрый день, в этой статье я опишу как установить Debian на Android.

Для начала скачиваем программу Termux из Google Play.

Существует два варианта установки Debian.

1 - Заходим на сайт

и следуем инструкциям (Этот способ хоть и официальный, но лично у меня вышло много ошибок с Proot, /proc, root..)

2 - И так существует скрипт для автоматической установки Debian`a Debian on termux

1)Первым делом заходим в Termux пишем

2)Потом качаем сам скрипт

в самом скрипте мы можем изменить

VERSION...

Для начала скачиваем программу Termux из Google Play.

Существует два варианта установки Debian.

1 - Заходим на сайт

Ссылка скрыта от гостей

и следуем инструкциям (Этот способ хоть и официальный, но лично у меня вышло много ошибок с Proot, /proc, root..)

2 - И так существует скрипт для автоматической установки Debian`a Debian on termux

1)Первым делом заходим в Termux пишем

Код:

pkg update

pkg install git nano wget dpkg2)Потом качаем сам скрипт

Код:

cd $HOME

wget https://raw.githubusercontent.com/sp4rkie/debian-on-termux/master/debian_on_termux.shв самом скрипте мы можем изменить

VERSION...

Статья NetHunter #1

Окт 01

- 11 803

- 30

Сегодня я вам поведаю о чудном инструменте под названием NetHunter от создателей Kali Linux.

Предисловие

Многие начинающие хакеры активно следят за новостями об хакерском ПО на Андроид. Результатом таких поисков могут быть очень хорошие и достойные программы такие как zANTY или cSploit. Но целесообразно ли это?

Статья Nethunter 3.0: Mana Wireless Toolkit

Авг 23

- 6 212

- 2

Приветствую уважаемых участников и гостей форума!

После небольшого перерыва, хочу продолжить серию статей, посвященных детальному обзору инструментов Kali Nethunter 3.0

В этой статье, речь пойдет про Mana Wireless Toolkit - набор утилит и скриптов для реализации векторов комплексных MITM-атак на 802.1х Wi-Fi точки доступа.

Сначала немного истории, Mana Toolkit впервые был представлен широкой публике на хакерской конференции DEFCON-22 в 2014 году, специалистами по безопасности компании SensePost

По сути это модифицированный hostapd, способный программно поднимать rogue AP (мошенническую точку доступа) и набор скриптов для реализации нескольких векторов MITM-атак с использованием Bettercap и Bdfproxy, а также незаметно проводить атаки на точки доступа в режиме безопасности WPA2-Enterprise, с аутентификацией с помощью RADIUS-сервера.

Теперь давайте подробнее рассмотрим интерфейс и возможности версии этого инструмента для Kali Nethunter 3.0...

После небольшого перерыва, хочу продолжить серию статей, посвященных детальному обзору инструментов Kali Nethunter 3.0

В этой статье, речь пойдет про Mana Wireless Toolkit - набор утилит и скриптов для реализации векторов комплексных MITM-атак на 802.1х Wi-Fi точки доступа.

Сначала немного истории, Mana Toolkit впервые был представлен широкой публике на хакерской конференции DEFCON-22 в 2014 году, специалистами по безопасности компании SensePost

По сути это модифицированный hostapd, способный программно поднимать rogue AP (мошенническую точку доступа) и набор скриптов для реализации нескольких векторов MITM-атак с использованием Bettercap и Bdfproxy, а также незаметно проводить атаки на точки доступа в режиме безопасности WPA2-Enterprise, с аутентификацией с помощью RADIUS-сервера.

Теперь давайте подробнее рассмотрим интерфейс и возможности версии этого инструмента для Kali Nethunter 3.0...

Wi-Fu в Nethunter 3.0: WiFite

Июн 19

- 10 385

- 15

U

Приветствую уважаемых участников и гостей форума!

Продолжаем тестировать возможности Nethunter 3.0 и предположим у нас есть задача провести пентест "небольшой дом./конторка без админа_сети wi-fi", можно по старинке: рюкзак (ноутбук + Alfa + vnc и пр.) а теперь можно с этим...

Детальное знакомство, начнем с хорошо знакомой пользователям Kali, утилиты

Внимание:У многих пользователей десктоп Kali и Nethunter wifite не ловит хендшейки, проблема лечится запуском из терминала: wifite --aircrack

WiFite автоматически позволяет провести WPS...

Продолжаем тестировать возможности Nethunter 3.0 и предположим у нас есть задача провести пентест "небольшой дом./конторка без админа_сети wi-fi", можно по старинке: рюкзак (ноутбук + Alfa + vnc и пр.) а теперь можно с этим...

Детальное знакомство, начнем с хорошо знакомой пользователям Kali, утилиты

Ссылка скрыта от гостей

, в интернете легко гуглятся сотни мануалов и видео роликов описывающих побробности работы с Wifite, статья не об этом, новичкам следует сначала погуглить, моя цель продемонстрировать самый вероятный вектор атаки и имитировать действия атакующего при проведении аудитов сети 802.11 WPA2 для перехвата handshakes и последующего брута ключа по словарю.Внимание:У многих пользователей десктоп Kali и Nethunter wifite не ловит хендшейки, проблема лечится запуском из терминала: wifite --aircrack

WiFite автоматически позволяет провести WPS...

Статья Обзор возможностей Kali Nethunter 3.0: Первое знакомство

Июн 15

- 36 218

- 17

U

Приветствую уважаемых участников и гостей форума!

В первую очередь, хочу всех поблагодарить за интерес и комментарии к предыдущей статье, сегодня в качестве обзорной экскурсии, мы поближе познакомимся с инструментами Kali Nethunter 3.0 и рассмотрим основные возможности дистрибутива.

Итак, что же такое NetHunter? Строго говоря, это практически тот же самый, хорошо знакомый Kali Linux, установленный поверх основной ОС и работащий внутри chroot-окружения, другими словами дистрибутив фактически работает в рамках изолированного окружения, без взаимодействия с основной ОС, посредством переноса корневого каталога в другую директорию. NetHunter, так же имеет собственное графическое окружение рабочего простанства XFCE, доступное с помощью любого VNC-клиента. К ключевым особенностям дистрибутива, так же следует отнести наличие собственного кастомного ядра для каждого из поддерживаемых устройств, что...

В первую очередь, хочу всех поблагодарить за интерес и комментарии к предыдущей статье, сегодня в качестве обзорной экскурсии, мы поближе познакомимся с инструментами Kali Nethunter 3.0 и рассмотрим основные возможности дистрибутива.

Итак, что же такое NetHunter? Строго говоря, это практически тот же самый, хорошо знакомый Kali Linux, установленный поверх основной ОС и работащий внутри chroot-окружения, другими словами дистрибутив фактически работает в рамках изолированного окружения, без взаимодействия с основной ОС, посредством переноса корневого каталога в другую директорию. NetHunter, так же имеет собственное графическое окружение рабочего простанства XFCE, доступное с помощью любого VNC-клиента. К ключевым особенностям дистрибутива, так же следует отнести наличие собственного кастомного ядра для каждого из поддерживаемых устройств, что...

Статья Установка Kali Nethunter 3.0 на Nexus 5X

Июн 14

- 40 477

- 79

Приветствую уважаемых участников форума!

Буквально на днях, я стал счастливым обладателем LG Nexus 5X H791 на Android 7.1.2 Nougat,

с целью вывести пентест на новый уровень, используя удобство форм-фактора мобильного телефона, поэтому хочу посвятить эту статью - установке Kali Nethunter 3.0 на Nexus 5X

Итак, процесс установки можно разделить на несколько основных этапов:

1. Подготовительный этап (оборудование и драйвера)

2. Разблокировка загрузчика Bootloader

3. Установка TWRP сustom recovery - набор утилит для редактирования/восстановления Android ROM

4. Получение Root привилегий

5. Установка Kali Nethunter 3.0

Приступим к созданию "хакафона":

1. Подготовительный этап

Оборудование:

1) OTG кабель USB-typeC - переходник для подключения компу

2) Стандартный кабель USB 2.0 male - male (важный момент, после покупки OTG, мне пришлось второй раз ехать за ним в магазин)

3) Комп на Windows

Необходимое ПО:

1) ADB/Fastboot (Android Debug Bridge) - является...